Tänapäeval saab igaüks ehitada rakendusi — AI abiga, kiiresti, ilma põhjalike programmeerimiskogemusteta. See on trend ja see on äge! Aga see toob kaasa ka uue ohu: rakendusi ehitatakse kiirust rõhutades, turvalisus aga unustatakse.

Siin on see, mida pead teadma — olenemata sellest, kas oled kogenud arendaja või esimest korda vaibkoodija.

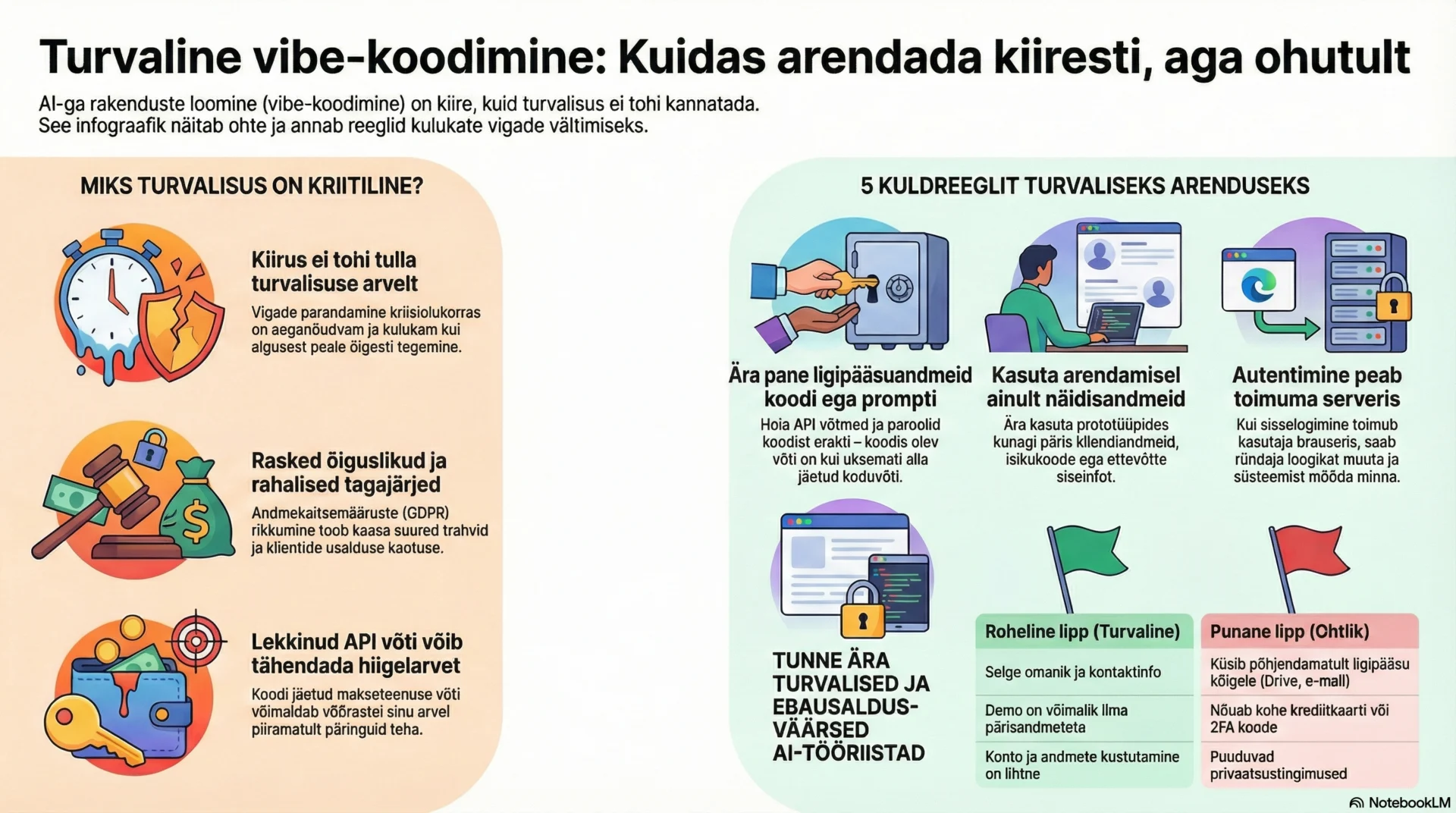

Miks see üldse oluline on?

Kui sa ehitad midagi ja see läheb valesti, ei kanna tagajärgi ainult sina. Tagajärjed võivad olla:

- Õiguslikud — andmekaitsemäärused (nagu GDPR) näevad ette suuri trahve.

- Mainekahju — klientide usaldust on raske tagasi võita.

- Tehniline töö uuesti tegemine — turvaauk avastada ja parandada on palju aeganõudvam kui see algusest peale õigesti teha.

- Ajakulu — kõik võtab kauem aega, kui kriis juba on käes.

5 reeglit turvalisemaks vibe koodimiseks

1. Ära pane juurdepääsuandmeid prompti ega koodi

API võtmed, paroolid, ligipääsutunnused — need ei tohi kunagi olla sinu koodis, promptis ega jagatavas lingis. Mõtle API võtmele kui koduvõtmele: kui võti on ukse ees mati peal, siis uks ei ole lukus.

Reaalelu stsenaarium: Sa teed 2 minutiga äpi, paned Stripe’i API võtme koodi sisse, jagad sõbrale lingi. Sõber jagab edasi. Keegi leiab võtme. Hommikul on sul 1800-eurone arve, sest keegi jooksutas su võtmega päringuid terve öö.

2. Sisselogimine peab toimuma sinu serveris, mitte kasutaja seadmes

Kui autentimine toimub brauseris (kasutaja seadmes), näeb ründaja kogu loogikat. Ta saab seda muuta, ümber mängida, mööda minna. Sisselogimine peab alati toimuma serveris, mida sina kontrollid.

3. Ehitamisel kasuta näidisandmeid, mitte pärisandmeid

Prototüübis ei tohi olla:

- Päris kliendiandmed (nimed, e-mailid, isikukoodid, terviseinfo)

- Paroolid, tokenid, ligipääsuvõtmed

- Lepingutekstid, hinnastused ja ettevõtte sisemised protsessid

Kasuta anonümiseeritud või kunstlikult loodud, kuid realistlikku andmestikku. Tundlik info lisatakse alles siis, kui süsteem on turvaline.

4. Piira ligipääse

Iga kasutaja, iga protsess, iga tööriist peaks saama ligi ainult sellele, mis on tema töö tegemiseks hädavajalik — mitte rohkem. Vaikimisi peaks kõik olema suletud, mitte avatud.

Küsi endalt: kas see inimene või süsteem tegelikult vajab seda ligipääsu?

5. Kui kahtled, siis peatu

Kiire on hea. Aga kui tunned, et midagi ei klapi, siis päriselt peatu. Küsi targematelt. Kontrolli, uuri. Turvalisust ei saa lisada hiljem kui meeleolumuutust. See tuleb sisse ehitada algusest peale.

Kaks klassikalist viga (päriselust)

Näide 1: Autentimise unustamine

Üks ettevõte ehitas sisemise süsteemi tellimuste jälgimiseks. Prompt oli lihtne: “Create a dashboard that shows all customer orders and their email addresses.”

AI ehitas täpselt seda, mida küsiti — ilma sisselogimiseta, sest promptis polnud sellest juttu. Äpp oli avalikus internetis, igaühele nähtav. Tulemus: 50 000 kliendi andmed lekkinud, trahvid, sanktsioonid.

Moraal: AI teeb täpselt seda, mida sa küsid ja enamasti mitte rohkem. Turvalisus tuleb prompti sisse kirjutada, mitte lihtsalt eeldada. Nt. lause: Kasuta parimaid turvalisuse praktikaid.

Näide 2: API võti koodis

Prompt: “Connect my app to the Stripe payment system so customers can pay.”

AI genereeris koodi, kus Stripe’i API võti oli otse koodis — nähtav igaühele, kes faili vaatas. Sellega saab keegi sinuna tegutseda ja su raha kulutada.

Vaibkoodija küberturvalisuse kontrollküsimused

Enne kui oma töö avalikuks teed, küsi endalt:

- Mis on väärtuslik? Raha, kliendiandmed, intellektuaalne omand?

- Kes on kasutaja? Ainult mina, tiim või avalik?

- Kas on sisselogimine? Või vähemalt parooliga piirang?

- Kus on juurdepääsuandmed? Mitte koodis, mitte promptis.

- Kas õigused on minimaalsed? Igaüks saab ligi ainult sellele, mida ta vajab.

- Kas logid lekitavad infot? Paroolid, tokenid ja isikuandmed ei tohi logidesse jõuda.

- Kas mul on backup? Kui midagi läheb katki, mis siis saab?

- Kas saan jama kiiresti peatada? API võtit tühistada, linki maha võtta, kasutajad välja logida?

Kui kasutad teiste loodud vibe-tööriistu

Ka tarbijana on sul vastutus. Enne kui klikid “Logi sisse” või annad mõnele uuele AI-tööriistale ligipääsu oma kontodele, tee kiire 10-sekundiline kontroll:

Punased lipud:

- Küsib kohe ligipääsu kõigele (e-mailid, kalendrid, Drive, kontaktid — miks?)

- Nõuab krediitkaarti “tasuta prooviks”

- Pole privaatsustingimusi ega kontaktandmeid

- Küsib parooli või 2FA koodi

Rohelised lipud:

- Selge omanik ja kontaktinfo

- Arusaadav selgitus, mida kogutakse ja miks

- Demo võimalik ilma päris andmeteta

- Konto sulgemine ja andmete kustutamine on lihtne

Kokkuvõte

Vibe koodimine on võimas. Aga kiirus ilma turvalisuseta on nagu kiirelt ehitatud maja ilma vundamendita — näeb kena välja, kuniks midagi juhtub.

Kolm kuldreeglit, mida meeles pidada:

- Ära pane juurdepääsuandmeid koodi

- Ära anna õigusi, mida pole vaja

- Ära sisesta andmeid tööriista, millest sa aru ei saa

Turvalisus ei ole asi, mida lisad projekti lõpus. See on viis, kuidas sa otsustad juba etapi alguses.

Artikli sisend Tiia Sõmer vibekoodimise turvalisuse koolituselt.

Päriselu juhtumid

Tea App (juuli 2025) Kõige klassikalisem vibe coding turvaintsidenti näide. Rakenduse Firebase andmehoidla oli jäetud täiesti avatuks vaikimisi seadetega — keegi lihtsalt ei seadistanud ühtegi autoriseerimispoliitikat. Häkkerid said ligi ligikaudu 72 000 pildile, sealhulgas 13 000 valitsuse väljastatud ID-fotole kasutajate isikutuvastusest. Netlas Tegemist polnud keeruka rünnakuga — uks oli lihtsalt lahti.

Moltbook (2025) Turbafirma Wiz avastas, et Moltbook’i — AI agentide sotsiaalvõrgustiku — valesti seadistatud andmebaas võimaldas lugemis- ja kirjutamisõigust, paljastades 1,5 miljonit autentimistokenit, 35 000 e-posti aadressi ja eraviestid. Saidi omanik tunnistas avalikult, et ta “ei kirjutanud mitte ühtegi rida koodi ise.” ICAEW

Lovable platvorm (2025) Kurjategijad hakkasid kuritarvitama vibe coding platvormi Lovable, et kiiresti luua pahatahtlikke veebisaite — andmepüügirünnakuid, krüptopettusi ja muid ohte. Proofpointi teadlased tuvastasid “kümneid tuhandeid Lovable URL-e” pahatahtliku tegevuse detektsioonides alates veebruarist. Dark Reading

Base44 platvorm (2025) Juulis avastati Base44 platvormil haavatavus, mis võimaldas autentimata ründajatel ligi pääseda mis tahes privaatsele rakendusele. Kaspersky

Suurem pilt — uuring (detsember 2025) Turbastartup Tenzai võrdles viit tuntud vibe coding tööriista — Claude Code, OpenAI Codex, Cursor, Replit ja Devin — ja leidis kokku 69 haavatavust 15 testrakenduses. Umbes pool kõrgemalt hinnatud haavatavustest olid klassifitseeritud “kriitiliseks”. CSO Online

Kokkuvõttes on muster selge: mitte keegi ei “häkkinud” neid keerukalt — vaid uksed jäeti lihtsalt lahti.